Jeśli zwykle czytasz wszystkie nasze artykuły, na pewno to zauważyłeś Zwykle odnosimy się do Hasłachociaż robimy to z treściami typu „Jak odzyskać hasło do Facebooka?” lub rzeczami w tym stylu, w tym przypadku odniesiemy się do nieco głębszego, ale interesującego tematu.

Dlatego stworzenie strony internetowej jest ważne, ale zapewnienie jej bezpieczeństwa jest priorytetem, dlatego zabezpieczenie aplikacji internetowych przed wszelkiego rodzaju sfałszowanymi próbami ataku jest głównym obowiązkiem twórcy stron internetowych. CoJak poprawić bezpieczeństwo naszych aplikacji w php, narzędzie, które możesz pobrać na swój komputer.

Powinieneś zapewnić swoim aplikacjom internetowym wystarczającą ochronę, aby nie miały problemów z bezpieczeństwem ani luk, co eliminuje możliwość jakiegokolwiek złośliwego ataku.

W większości przypadków programiści muszą wziąć odpowiedzialność i dołożyć wszelkich starań identyfikować luki i proponować rozwiązania, rozwiązywać problemy z aplikacjami.

Co to jest język PHP?

PHP jest popularnym językiem do tworzenia stron internetowych. Jest tak popularny, że w niektórych przypadkach firmy prowadzą kilka programów premiowych.

W nich zapraszają różnych ekspertów ds. Bezpieczeństwa, aby przeanalizowali ich aplikację od podstaw i zasugerowali krytyczne najlepsze praktyki bezpieczeństwa PHP takie jak generowanie formularzy z dynamicznymi listami.

Jak poprawić bezpieczeństwo naszych aplikacji w PHP?

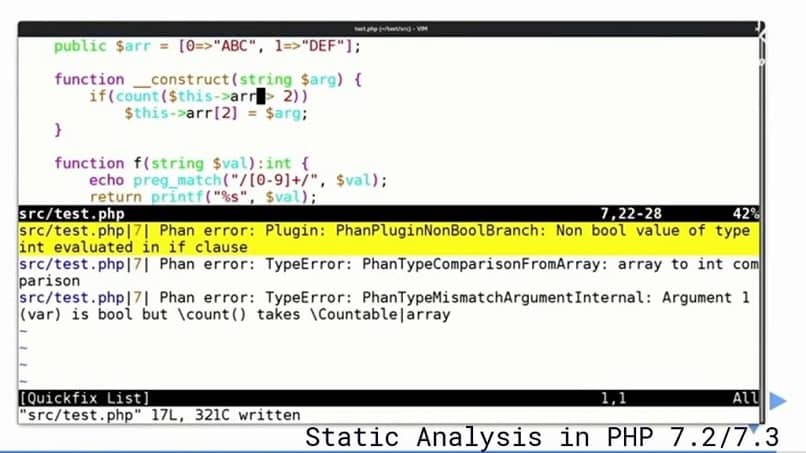

Ważne jest, aby regularnie aktualizować PHP. najnowsza i najbardziej stabilna dostępna wersja PHP to PHP 7.3.6. Zalecam aktualizację aplikacji PHP do tej nowej dla bezpieczeństwa.

Jeśli nadal używasz PHP 5.6, będziesz miał wiele zmarszczek podczas aktualizacji aplikacji PHP. Powinieneś także zaktualizuj swój kod i zmień niektóre logiki funkcjonalne takie jak haszowanie haseł itp.

Dostępne są również narzędzia do sprawdzenia wycofanie Twojego kodu i pomoc w ich migracji. Poniżej wymieniłem niektóre narzędzia:

- PHP 7 MAR

- fan

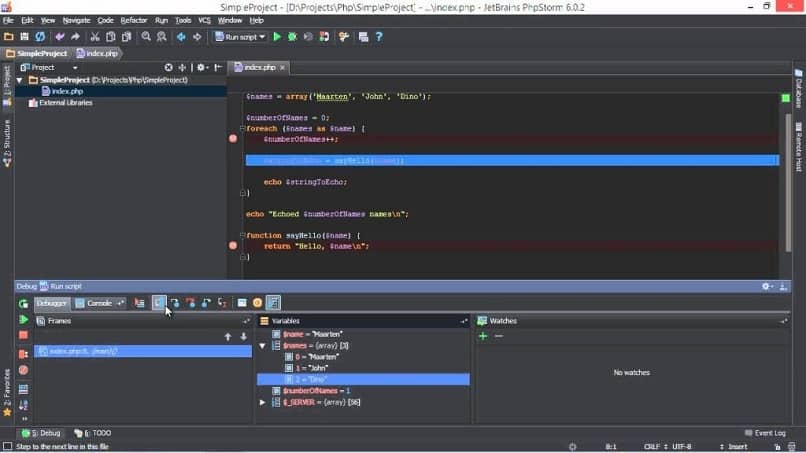

- Jeśli używasz PHPStormawtedy możesz skorzystać z Inspekcji zgodności PHP 7, która pokaże Ci, jaki kod będzie sprawiał Ci problemy.

Skrypty między witrynami (XSS)

Skrypty między witrynamina rodzaj złośliwego ataku sieciowego w którym zewnętrzny skrypt jest wstrzykiwany do kodu lub danych wyjściowych strony internetowej.

Atakujący może wysłać zainfekowany kod do użytkownika końcowegopodczas gdy przeglądarka nie może zidentyfikować go jako zaufanego skryptu.

Ten atak ma miejsce głównie wtedy, gdy użytkownik ma możliwość wprowadzania i przesyłania danych. Atak może uzyskać dostęp do plików cookie, sesji i inne poufne informacje o przeglądarce.

Możesz rozwiązać ten atak za pomocą htmlspecialchars. Również podczas używania ENT_QUOTES możesz unikać pojedynczych i podwójnych cudzysłowów.

Tymczasem, Ataki XSS mogą być również przeprowadzane za pomocą atrybutówzakodowane schematy URI i kodowanie kodu.

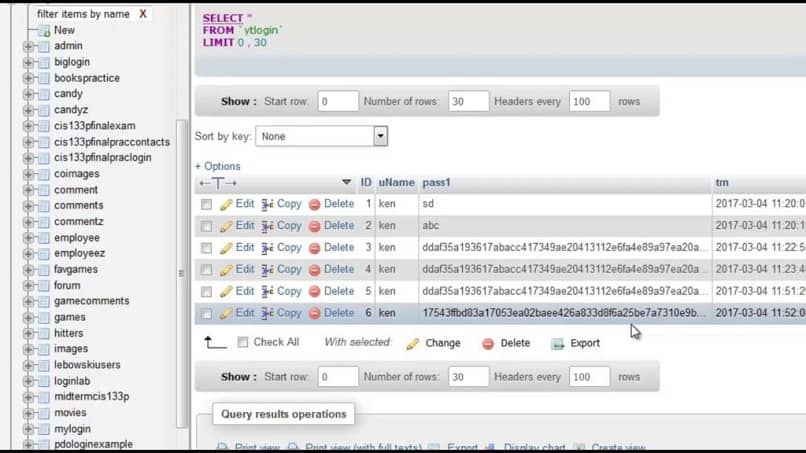

Ataki iniekcji SQL

wstrzyknięcie SQL jest najczęstszym atakiem w skryptach PHP. Pojedyncze zapytanie może zagrozić całej aplikacji. W ataku typu SQL injection.

napastnik spróbuj zmienić przekazywane dane poprzez zapytania. Załóżmy, że bezpośrednio przetwarzasz dane użytkownika w zapytaniach SQL i nagle anonimowy atakujący potajemnie używa różnych znaków, aby je ominąć.

Nazwa użytkownika $ może zawierać uszkodzone dane, które mogą uszkodzić bazę danychw tym usunięcie całej bazy danych w mgnieniu oka.

Więc jakie jest rozwiązanie? ChNP. Polecam ci to zawsze używaj gotowych oświadczeń. PDO pomaga zabezpieczyć zapytania SQL.

Prośba o fałszerstwo XSRF/CSRF między witrynami

Różni się to znacznie od ataków XSS. W ataku CSRF użytkownik końcowy może wykonywać niechciane działania na uwierzytelnionych stronach internetowych i może przesyłać złośliwe polecenia do witryny w celu wykonania niepożądanych działań.

C.SRF nie może odczytać danych żądania i jest odnosi się głównie do wniosku o zmianę statusu wysyłając dowolny link.

Zmieniono również dane w znacznikach HTML. Możesz zmusić użytkownika do składania próśb o zmianę statusu, takich jak przelew środków, zmień swoje adresy e-mailitp.

Co to jest przejęcie sesji?

Przejęcie sesji to szczególny rodzaj złośliwego ataku sieciowego, w którym osoba atakująca potajemnie kradnie plik Identyfikator sesji użytkownika.

Ten identyfikator sesji jest wysyłany do serwera, na którym powiązana tablica $_SESSION sprawdza poprawność swojego przechowywania in stosu i zapewnia dostęp do aplikacji.

Przejęcie sesji jest możliwe poprzez atak XSS lub gdy ktoś uzyska dostęp do folderu na serwerze, na którym przechowywane są dane sesji.

Ukryj pliki w przeglądarce

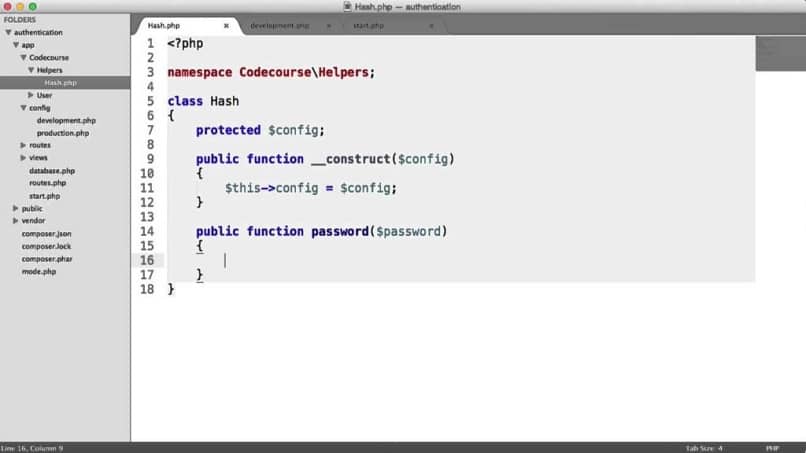

Jeśli korzystałeś z mikro-frameworków PHP, musiałeś widzieć specyficzną strukturę katalogów bezpieczne umieszczanie plików prawidłowo.

Ramy umożliwiają posiadanie różnych plików, takich jak kontrolery, modele, pliki konfiguracyjne (.yaml) itp. w tym katalogu, ale przez większość czasu przeglądarka nie przetwarza wszystkich plików.

Są one jednak dostępne do przeglądania w przeglądarce. Aby rozwiązać ten problem, nie należy umieszczać plików w katalogu głównym, ale w folderze publicznym więc nie są one dostępne przez cały czas w przeglądarce.

Bardzo dobrze, poruszyliśmy już temat jak chronić naszą stronę internetową za pomocą PHP i jak poprawić jej bezpieczeństwo, teraz porozmawiamy o tym, jak generować losowe klucze lub hasła za pomocą tego samego narzędzia.

Wiemy jednak, że problem wielu użytkowników tak naprawdę nie polega na tym, jak odzyskać swoje hasła, co wiedzą, jak to zrobić doskonale, ale raczej udają, że wiedzą, jak odzyskać swoje hasła. generować hasła bardziej wiarygodne.

W tym sensie trzeba powiedzieć, że praktycznie wszystkie strony i platformy internetowe, z których korzystamy na co dzień, wymuszają na nas wpisywanie hasła i z tego powodu za każdym razem kładziemy mniejszy nacisk na Twoje bezpieczeństwostawiając na łatwe ich zapamiętanie.

Z tego powodu i biorąc pod uwagę liczbę otrzymanych zapytań w tej sprawie, poniżej chcemy pokazać Państwu sztuczka do generowania losowe hasła w php w bardzo łatwy i szybki sposób, dzięki czemu nowy zawsze będziesz mieć pod ręką.

Generuj losowe hasła w PHP

Cóż, w tym momencie musisz wiedzieć, że dalej Zaproponujemy Ci dwie różne metody do generowania haseł, z których jedno jest bardzo proste, a drugie ma dodatkowe komplikacje, chociaż generuje silniejsze hasła.

Cóż, pierwszą z metod może być ta:

substr(md5(uniqid()), 0, 10);

Tutaj trzeba pamiętać, że jesteśmy w obecności formuła, która może wypłacić nam kaucjęponieważ w ciągu zaledwie kilku sekund będziesz w stanie wygenerować hasło, które działa na prawie wszystkich urządzeniach i platformach.

Widzimy, że używa kilku metod PHP do generowania hasła, w tym niektórych Funkcje najczęściej w tym językuco jest oczywiste, że nie jest odpowiednie dla wszystkich odbiorców.

Małą wadą tej pierwszej sztuczki, o której wspomnieliśmy, jest to, że w niektórych przypadkach wynikowe hasło może nie być tak bezpieczne, jak powinno, i tak jest w takich przypadkach kiedy powinieneś na to postawić drugie rozwiązanie:

$base_string = 'ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz’;

$base_string .= '0123456789′ ;

$base_string .= '[email protected]#%^&*()_,./<>?;:[]{}|=+’;

$hasło = ”;

$limit = strlen($base_string) – 1;

dla ($i=0; $i < $długi; $i++)

$hasło .= $łańcuch_podstawowy[rand(0, $limite)];

zwróć $hasło;

}?>

Z tej okazji mamy do czynienia z funkcją, z której można całkowicie uruchomić wszystkie operacje które pozwalają generować nasze hasło losowo do późniejszego wykorzystania w sieciach społecznościowych, witrynach internetowych itp.

Najlepszą rzeczą w tej wspaniałej funkcji jest to, że pozwala nam generować losowe hasło zawierające litery, cyfry i znaki specjalneczyli wymagań, jakich w tym zakresie żądają zwykle najbardziej wymagające usługi.

System będzie odpowiedzialny za pobieranie haseł z własnego konta prawie niekończąca się lista bazy danychabyśmy mogli stworzyć taki, który pasuje dokładnie do tego, czego potrzebujemy.

W tym momencie zobaczysz a serię haseł, które będą gotowe do użycia kiedy uznasz to za konieczne.

Podczas wykonywania wyżej wymienionej funkcji, przy każdym wykonaniu generowane będzie nowe hasło, w taki sposób, że jeśli z jakiegoś powodu potrzebujesz kilku, wystarczy, że rzucaj nim tyle razy, ile to konieczne.

Oczywiście nie ma wątpliwości, że poza komplikacjami tej procedury, generowanie hasła Dzięki temu jest to dużo atrakcyjniejsze rozwiązanie. co na niego postawić 123456 zawsze.

W ten sposób zostawilibyśmy za sobą jedną z głównych niedogodności, które napotykamy jako użytkownicy, gdy chcemy zarejestrować się w dowolnej usłudze lub platformie wymagającej hasła, próbując zapobiec kradzieży danych osobowych.

Jak wyjaśniliśmy wcześniej, możliwość generowania haseł PHP może wydawać się skomplikowana dla większości użytkowników, więc jeśli szukasz czegoś prostszego, powinieneś postawić na programy do generowania haseł Istnieją również w sieci.

Po użyciu tych haseł i na wypadek ich utraty pamiętaj, że istnieją programy do odzyskiwania haseł w systemie Windows i innych dla różnych urządzeń Zostały one specjalnie do tego opracowane.

Czy udało Ci się wygenerować losowe hasła za pomocą tego samouczka, który właśnie Ci pokazaliśmy?